Exploiting Array Data Structures for Denial of Service Attacks

Hi, I’m a bug bounty hunter and cybersecurity enthusiast who began my journey in 2023. I enjoy exploring and discovering hidden vulnerabilities in browsers, applications, and various platforms—especially those that are rarely examined by others. My focus is on browser and website security issues. I also share my findings and educational content through my YouTube channel, Lazy Cyber Security. https://8da993bf3fa4.ngrok-free.app

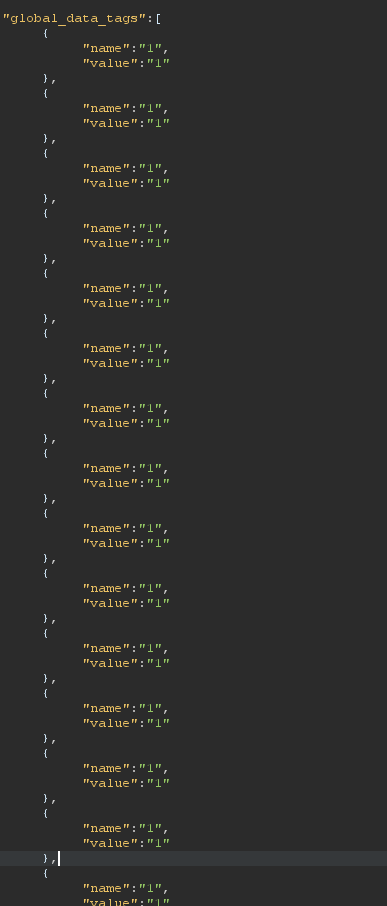

Kerentanan Denial of Service (DoS) melalui data array terjadi ketika sebuah website menerima request POST dengan data JSON yang mengandung array (misalnya symbol[]). Array sendiri merupakan struktur data yang digunakan untuk mengelompokkan elemen-elemen serupa dalam jumlah banyak. Dalam konteks ini, karena array dapat menampung banyak data sekaligus, ini bisa menjadi titik rentan yang dapat dimanfaatkan untuk melakukan serangan DoS.

Dengan memasukkan jumlah elemen yang sangat besar ke dalam array, penyerang dapat menyebabkan website kesulitan dalam memproses request tersebut, yang berpotensi membebani server dan membuatnya tidak responsif. Hal ini dapat mengakibatkan penurunan kinerja atau bahkan kerusakan pada layanan website jika server tidak mampu menangani request berukuran besar atau tak terduga.

Secara garis besar, potensi serangan DoS ini muncul dari ketidakmampuan sistem untuk membatasi atau memvalidasi jumlah data yang dimasukkan dalam array, sehingga server menjadi kewalahan dalam memprosesnya.

CONTOH :

![[Bug Bounty] Race Condition: Redeeming Single-Use Coupon Multiple Times](/_next/image?url=https%3A%2F%2Fcdn.hashnode.com%2Fres%2Fhashnode%2Fimage%2Fupload%2Fv1770116456998%2F629ff44d-4a0a-4445-91bf-c37d3e84c104.jpeg&w=3840&q=75)