Misplaced File Picker Dialog Across Tabs in Browser

Hi, I’m a bug bounty hunter and cybersecurity enthusiast who began my journey in 2023. I enjoy exploring and discovering hidden vulnerabilities in browsers, applications, and various platforms—especially those that are rarely examined by others. My focus is on browser and website security issues. I also share my findings and educational content through my YouTube channel, Lazy Cyber Security. https://8da993bf3fa4.ngrok-free.app

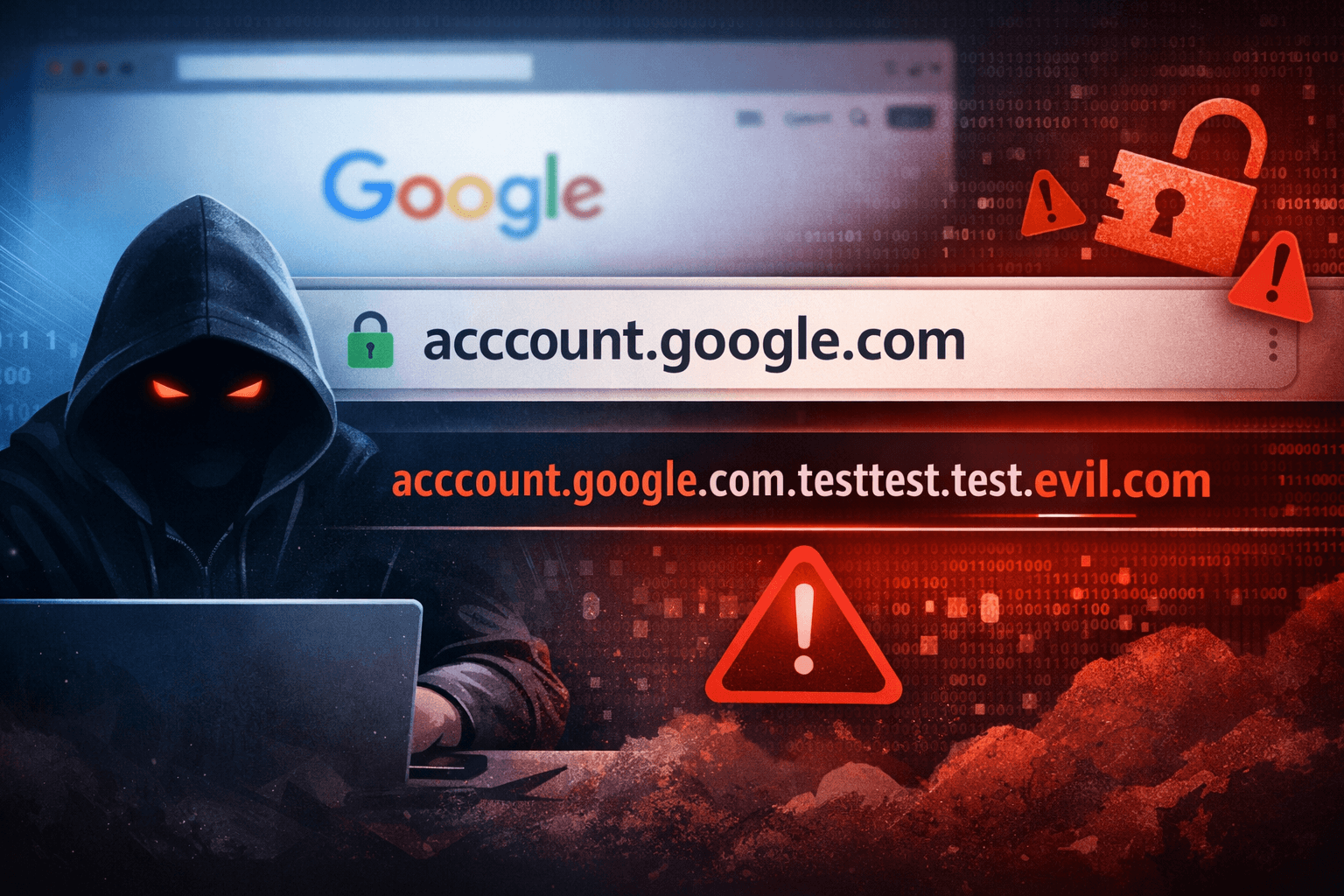

Kerentanan ini memungkinkan attacker untuk memicu file picker dialog (misalnya untuk memilih foto) pada tab yang berbeda dari yang aktif, membuat korban percaya bahwa mereka sedang mengupload file ke situs tepercaya (seperti Google.com), padahal aksi tersebut sebenarnya terjadi di halaman attacker.

💡 Konsep & Teknik

Kerentanan ini memanfaatkan cara browser menangani interaksi user saat membuka tab baru menggunakan anchor (<a target="_blank">) yang dikombinasikan dengan event click() dan file input.

Ketika anchor ini diklik, tab baru menuju google.com akan terbuka. Namun, sebelum atau sesudahnya, kita bisa memicu input type="file" pada tab lama, memunculkan dialog file picker secara asinkron di tab attacker, bukan di tab google.com.

Contoh Rentan :

🔥 Eksploitasi

User tap/klik halaman attacker yang menampilkan pesan:

"Tap to upload photo to Google**."**Halaman membuka

https://www.google.comdi tab baru.Secara bersamaan, halaman attacker memicu

input.click()— memunculkan dialog pemilih file di tab sebelumnya.Korban mengira bahwa upload file dilakukan ke Google, padahal sebenarnya file dikirim ke halaman attacker.

![[Bug Bounty] Race Condition: Redeeming Single-Use Coupon Multiple Times](/_next/image?url=https%3A%2F%2Fcdn.hashnode.com%2Fres%2Fhashnode%2Fimage%2Fupload%2Fv1770116456998%2F629ff44d-4a0a-4445-91bf-c37d3e84c104.jpeg&w=3840&q=75)