Spoofing File Download Origin Using Long Subdomain

Hi, I’m a bug bounty hunter and cybersecurity enthusiast who began my journey in 2023. I enjoy exploring and discovering hidden vulnerabilities in browsers, applications, and various platforms—especially those that are rarely examined by others. My focus is on browser and website security issues. I also share my findings and educational content through my YouTube channel, Lazy Cyber Security. https://8da993bf3fa4.ngrok-free.app

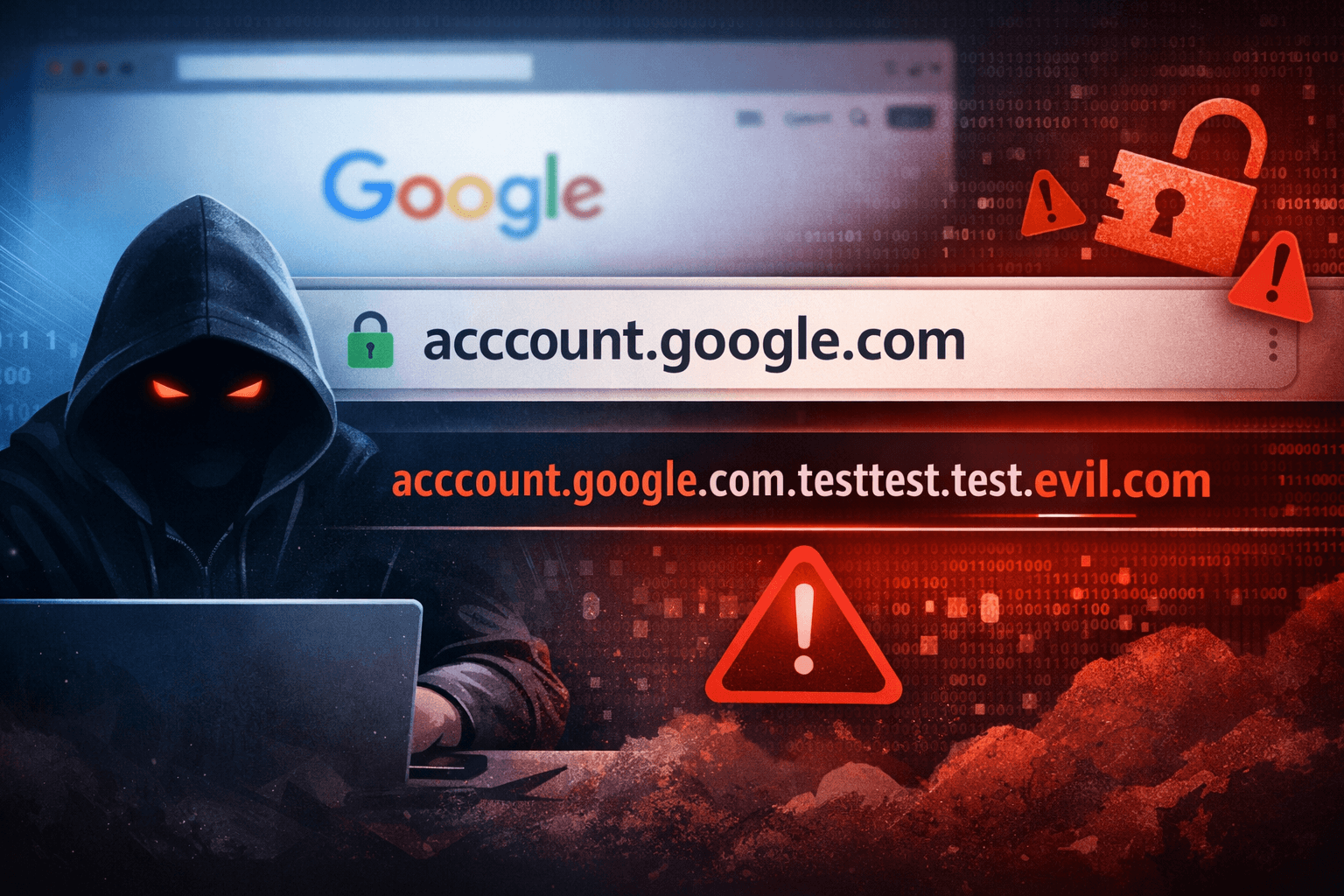

Salah satu trik sederhana untuk menemukan bug di browser adalah dengan menggunakan long subdomain saat melakukan download file. Teknik ini bisa mengecoh pengguna karena browser kadang memotong tampilan asal file, sehingga terlihat seolah-olah file berasal dari situs terpercaya.

📥 Contoh Kasus

Misalnya, kamu punya link download seperti ini:

https://google.com.verify.update.recovery.safe.google.com.attacker.com/file.pdf

Ini sebenarnya berasal dari attacker.com, tapi karena subdomainnya panjang banget, browser bisa menampilkan:

File ini didownload dari: https://google.com

Atau:

File ini didownload dari: https://google.com...

Padahal jelas-jelas file berasal dari domain yang berbeda dan tidak terpercaya.

🛡️ Dampak

Menyesatkan pengguna

Potensi penyebaran file berbahaya

✅ Kesimpulan

Long subdomain bisa menyembunyikan domain asli saat download file, membuat korban mengira file berasal dari situs terpercaya. Teknik ini sederhana tapi bisa sangat efektif, terutama jika browser gagal menampilkan asal file dengan benar.

![[Bug Bounty] Race Condition: Redeeming Single-Use Coupon Multiple Times](/_next/image?url=https%3A%2F%2Fcdn.hashnode.com%2Fres%2Fhashnode%2Fimage%2Fupload%2Fv1770116456998%2F629ff44d-4a0a-4445-91bf-c37d3e84c104.jpeg&w=3840&q=75)